ゼロトラスト時代の落とし穴「ログの可視化」は次世代クラウドセキュリティーで対応

- お役立ち情報

2022年01月28日

- セキュリティー

- 認証

- 監査証跡/ログ

- ゼロトラスト

オフィスとテレワークを組み合わせたハイブリッドな働き方が増え、ゼロトラスト(何も信頼しない考え方)でセキュリティーを強化する動きが強くなっています。アクセス制御や認証基盤のクラウドセキュリティーソリューションの人気が高まる状況の中、課題も見えてきました。ソリューションを導入すれば万全というわけではなく、よりセキュアなIT環境運用のためには、セキュリティーログの可視化が不可欠です。ログを可視化する目的について、また、ログを分かりやすく可視化し、脅威分析もできるソリューション「Sumo Logic」について解説します。

進むクラウドセキュリティー、課題は可視化

急激に進んだテレワークも徐々に様相を変え、出社と組み合わせたハイブリッドな働き方も見られるようになりました。この状況により大きく変わったのが企業のITセキュリティーに対する考え方です。ユニアデックスのサービス企画部 プロダクト企画室NW&セキュリティ課の岩竹智之は「オフィス勤務が前提だった時代は『ファイアーウォールの"外"にある脅威から、安全な"社内"のIT環境を守る』という考えが一般的でした。しかしテレワークやモバイルを使った働き方が前提となり、この考え方は通用しなくなっています」と説明します。

ユニアデックス株式会社 サービス企画部

ユニアデックス株式会社 サービス企画部プロダクト企画室 NW&セキュリティ課

岩竹 智之

社内外の区別なく安全性を担保するには、「安全な環境はどこにもない」という意識に立ち、脅威に備えなくてはなりません。近年トレンドワードとなっている「ゼロトラスト」はこの考え方に基づいたもので、社内外の区別なくセキュリティー対策を施すことを目指しています。複数のクラウドサービスを利用する企業も増え「クラウドを含めてIT環境をいかに守るか」という課題が出てきました。

この課題に応えるのがクラウドセキュリティーソリューションです。クラウド型認証基盤「Okta」やアクセス制御ソリューション「Zscaler」は、近年多くの企業から支持されています。特に認証基盤の強化は重要です。複数のクラウドサービスで1つのパスワードを使い回すユーザーが多い中、一度そのパスワードが流出すれば、外部からあらゆるサービスに侵入される可能性があります。そこで、クラウド認証基盤のOktaを活用すれば、複数のクラウドサービスの認証をSAML(Security Assertion Markup Language)連携することでパスワードレス化できます。また異なる企業で利用される複数のActive Directoryとも連携できるので、グループで認証基盤を一元化することが可能となります。Oktaにアクセスしてくるユーザーに対しては、パスワードレス認証をはじめとした多要素認証や指紋認証などの強力な本人認証を行うことで、アカウントのなりすましなどのリスクを減らしつつ、ユーザーエクスペリエンスを向上させることができます。

ただ、認証はあくまでもセキュリティーのスタート地点です。危険なアクセスから実際にどれだけ防御できているのかは、ログを可視化・監視する必要があります。ログを可視化できれば「関係のない外国から頻繁にアクセスがある」「このIPは認証の失敗が多い」など危険な兆候も事前に察知できます。しかし、「可視化・監視が手薄になっている企業が多いのが実情です」と岩竹は話します。クラウドへのシフトが行われる中、クラウド&モバイルとオンプレミスの両環境を統合的に可視化する仕組みへの移行が必要です。

ログを可視化し自動で脅威分析するSumo Logic

複数のセキュリティー製品を導入しても、それらすべてのログを1人で監視するのは困難です。製品別に担当がいたとしても、個別にログを監視していては、相関関係を確認できません。またActive Directoryなどの認証サーバーやファイルサーバーなどのように、そもそもログを確認していないケースも多いのではないでしょうか。

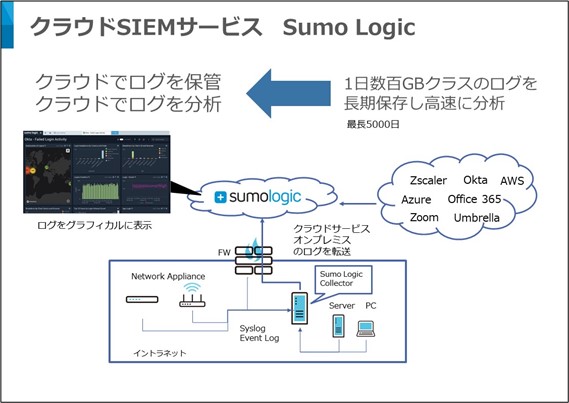

Sumo Logicは、クラウドをはじめとするさまざまなセキュリティー製品やネットワーク機器、PC、サーバーのログを集約して正規化・保存し、リアルタイム分析して事前に脅威を発見するクラウド型のSIEM(Security Information and Event Management)ソリューションです。

Sumo Logicの特徴は、クラウドネーティブであることです。一般にSIEMは、ログの最大ピークに合わせた高性能CPUやメモリーを選び、ログ保存量に応じてストレージを用意しますが、Sumo Logicはリソースがクラウドにあるためユーザー側で準備する必要がありません。保管期間は最大で5,000日で、必要なストレージはSumo Logicの使用料に含まれています。各デバイスの複数のコンソールを開くことなく、時系列でログを並べ替えてモニタリングできるので、各製品のアラートの正確性や、インシデントの時系列表示にも役立ちます。

費用はログ量と保管期間に応じた課金体系なので、過剰なIT投資に悩む必要もありません。リプレースも日々のメンテナンスも不要です。更新を機に、アプライアンス型のSIEM製品から乗り換えるユーザーも多数います。

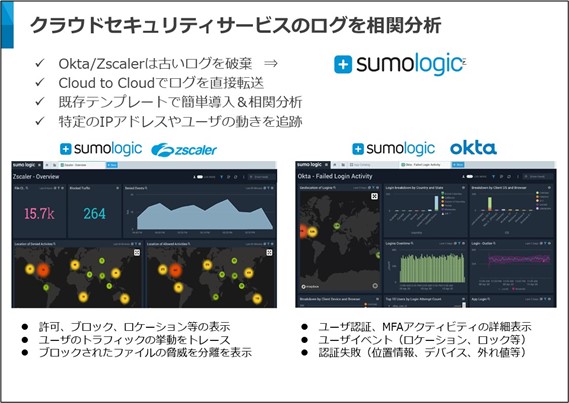

アクセス制御ソリューションZscalerでは6か月、クラウド認証基盤Oktaでは3カ月で古いログは廃棄されてしまいますが、Sumo Logicを組み合わせれば、ログを長期に保管できます。また、クラウドからクラウドへと直接転送できるSaaSが増えており、ログを中継するだけのためにオンプレミスにサーバーを構築する必要がありません。また、さまざまなフォーマットのログを取り込み可視化できるようにテンプレートが充実していますので、取り込めばすぐに分析まで行うことができます。さらに、Cloud SIEM Enterpriseの機能を利用すれば複数のセキュリティーログの相関関係を迅速に洗い出し、事前の検知に役立てることができます。

情報量が多ければ、それだけ詳細かつ正確に脅威の分析ができるので、より強固なセキュリティー対策が可能になるといえるでしょう。さらに脅威インテリジェンスの情報提供会社クラウドストライク社と業務提携しており、同社の脅威インテリジェンス情報を利用して危険なアクセスを自動的に遮断できるのも、ユーザーの支持を集めている一因です。

SI事業者と共に脅威対策を自動化

ログを分析して脅威を発見するためには、セキュリティーの専門知識が求められます。そのため多くの企業では、専門の事業者に監視を一任し、自社のログをすべて外部に渡しているケースが大半でした。

ただ、Sumo Logicのように容易かつ適正なコストで導入でき、分析しやすいサービスであれば外部任せにする必要はありません。むしろ万一の際、影響がどこまで広がったのか、どのように対策すべきかを考えるために、自社でのログの可視化が重要です。手元にログがあることが確実なセキュリティー対策の第一歩となります。

その後は中長期的な視点に立った、セキュリティー人材の育成が必要です。育成には時間がかかるので、その間は専門のSI事業者の協力が欠かせません。岩竹は「ユニアデックスはクラウドセキュリティーソリューションをいち早く提供してきた実績があります。ソリューションの連携ノウハウも持っています。例えばSumo Logicがアラートを出すと、それをトリガーにZscalerやOktaがアクセス制御・認証のリジェクト処置を行うなど、対策を自動化して運用負荷を最小限に抑えることも可能です」と話します。進化するクラウドセキュリティーを使いこなすために、SI事業者の豊富な知見も上手に活用していきましょう。

岩竹智之

関連情報

関連コラム

お問い合わせ

お客さまの立場で考えた、

最適なソリューションをご提供いたします。

お気軽にお問い合わせください。