識者が語るクラウド時代の「セキュリティBCP」

- お役立ち情報

2020年03月24日

- セキュリティー

大手企業へのサイバー攻撃や情報漏えいのニュースが相次ぎ、セキュリティ対策の重要性が増している今日。企業や組織には、これらを前提とした事業継続計画(BCP:Business Continuity Plan)の策定や人材育成への取り組みが求められている。こうした背景の下、国立研究開発法人情報通信研究機構(NICT)では、高度人材の発掘・育成を目的に「ナショナルサイバートレーニングセンター」を設立し、エンジニアだけでなく幅広いビジネスパーソンを対象にしたセキュリティ対策トレーニングや人材育成に力を入れている。今回は、昨今のセキュリティインシデント事情と企業・組織が取り組むべきセキュリティBCPのあり方や注目を集める同センターの取り組みについてセンター長である園田道夫氏に伺った。

悪意のある人間の方がテクノロジーへの意識が高い!?

基本的に、ぜい弱性を突いてくる点でいえば、昔とそれほど変わってはいないんです。ただこの10年くらい、金銭を目的としたサイバー攻撃が増えています。代表例が、データを人質にして身代金を請求する「ランサムウエア」です。企業や大規模病院など、機密性が高い個人情報を持つ組織が狙われる傾向にあります。攻撃後、足の付く可能性が低い金銭授受の方法として仮想通貨が登場したことで、それらがさらに助長されました。

一般に、犯罪に関わるような悪意のある人は一般人よりもテクノロジーに関する意識が高く、積極的に取り入れて活用しようとしています。この意味では、普通の企業や組織、ビジネスパーソンよりもテクノロジー活用が進んでいます。

最近では、一般ユーザーが攻撃の狙い目となっています。スマートフォンが普及し、普通の人が狙われる機会が増えたからです。一般ユーザーは多くの場合、会員サイトでの登録やサービス利用など何らかの形で企業や組織とのつながりがあります。そのため、攻撃者はそこを狙って、スマホを踏み台に大きな企業のネットワークに侵入してきます。また、企業・組織内でもシャドーITなどの利用のために、従業員の端末を企業ネットワークから完全にシャットアウトできるかといえば、できていない例も散見されます。結果として、企業や組織はセキュリティリスクにさらされてしまいます。

また、企業・組織のセキュリティ意識の二極化が進んでいます。セキュリティパッチを更新し、対策を怠らない企業・組織がある一方で、あまり関心がなく対策が不十分なところもありますので、そうした企業は攻撃者から狙われやすい傾向にあると言えるでしょう。

セキュリティBCPの特徴は「原因の特定・排除」にあり

実は、セキュリティ分野でBCPという概念に注目が集まるようになったのは最近のことです。日本の場合、BCPは地震や風水害といった自然災害などから企業活動を守り、継続していくにはどのように備えればよいのかという文脈で注目されるようになりました。

この意味で、セキュリティBCPと、通常のBCPには大きな違いが2つあります。まず、自然災害の場合なら被災したハードなどを迅速に復旧・復興できれば事業継続の実現につながります。一方、サイバー攻撃に代表されるセキュリティインシデントの場合、事象が発生した原因を究明する必要があります。そして原因が判明したら、それを取り除かなくてはなりません。こうした点にセキュリティBCPの特徴があります。復旧しても事象の引き金になったぜい弱性などが残ったままでは、また同じリスクを被ることになるからです。2つめの違いは、ITリスクは予防が可能である点です。自然災害は予測も難しいですし、発生してしまえば、いかに迅速に対処するかがポイントになります。ITリスクは、事前の工夫や対策によってリスクヘッジがある程度できる点も、通常の自然災害を意識したBCP対策との違いです。

その他、ひとたび情報漏えいなどのインシデントが発生すると、個人情報を預かる企業・組織であれば、被害者である個人ユーザーへの説明責任を果たしながら、問題解決を図るという多層的なオペレーションが求められます。こうした点もセキュリティBCPの特徴と言えるでしょう。

通常であれば、利用契約時にクラウドサービス提供事業者と利用者の管理範囲や責任範囲を切り分けます。サイバー攻撃などを想定したセキュリティBCPを考える際には、システム障害の発生時と同様に、この範囲の中で徹底的に原因の究明を行う姿勢が大切です。ただ、管理範囲・責任範囲の切り分けには、その前提として自社のサービスにどんなITが必要かを理解し、サービスの構造や技術構成を把握している人材が必要です。こうした点を認識できている人材を確保できていない企業・組織は、その認識をまず持つことと、人材確保あるいは育成することがポイントになります。

セキュリティBCPの策定・実践に必要な視点

繰り返しになりますが、自社のサービスの技術的な構造を理解し、それをベースにして「どういう体制を持つべきか」とブレークダウンしていきます。「インシデントにはどういうパターンがあり、何をするべきなのか。その対策を考え、予算や工数、人数を含めてビジネス的に落とし込んでいくためにはどうすればよいのか」。こうした点を鑑みながら、セキュリティBCPのあり方を考えていきます。セキュリティインシデントの場合、初動を間違えると傷口はどんどん広がっていきます。このため、多様なケースにおける対処を擬似的にでも学んでおくと、かなり経験値が上がり、効果的なBCP策定に資するはずです。

また、自然災害などで想定されるBCPと同じく「データなどのバックアップをきちんと取っておく」など当たり前の対策は、インシデントからの回復に際して重要となります。技術的な要素を加味するならば、攻撃検知や予防対策の仕組みを入れておくことで、リスクは一層低減できます。

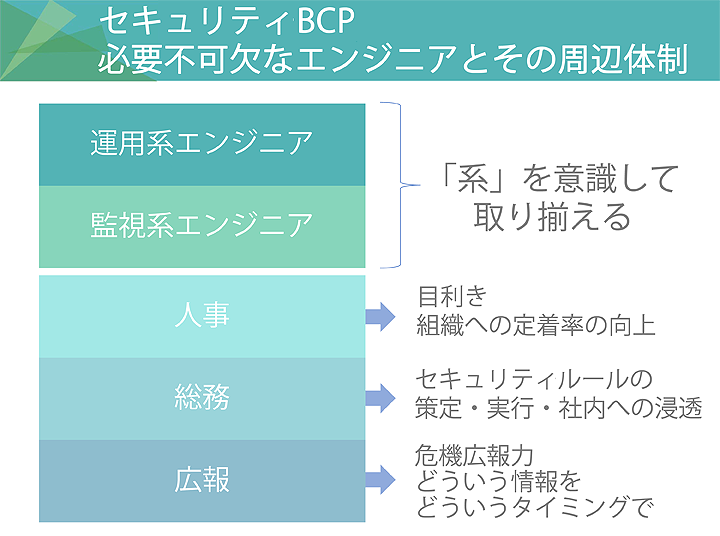

セキュリティBCPを機能させるためには、多様な部署にまたがる横断的な体制が企業・組織内に必要です。まず必要なのが、エンジニアです。エンジニアといっても、企画開発に携わる方やシステムの運用担当者、監視担当者などがいらっしゃいますが、理想をいえばそれらのエンジニアが一通り揃っているのがベストです。インシデントへの対応は、多層的なレイヤーでの原因究明・解決が必要ですから。

また、人事担当者の方も重要な役割を担います。なぜなら、腕のよいエンジニアを採用し、エンジニアの能力を評価し、組織に定着してもらう諸施策を図るには人事担当者の「目利き」が求められるからです。私の知っている限りでは、エンジニアは社内で課せられるミッションとその評価に乖離があることに不安や不満を持っている傾向にあります。人事がこうした不安や不満を払拭することができれば、組織への定着向上はもちろん、万が一の際にセキュリティBCPチームもうまく機能するでしょう。

加えて、セキュリティルールを策定・実行し、社内に浸透させるには、総務部門の人材も必要です。さらに、正しい状況を社外向けに告知し、危機管理を意識しながら適切なタイミングで適切な情報を届ける広報部門の人材もチームの一員に必要です。その意味で、ナショナルサイバートレーニングセンターでは、役割を分けた形でチーム型の演習を実践しています。

エンジニアの確保こそが、最大の課題

「攻撃を受けた後に適切な対応をする」こと自体が大きな課題です。冷静さを持って企業や組織が行動するには、横断的な連携を実現する観点からも事前準備が大切になります。その意味でもインシデントを想定した疑似的な訓練が役に立ちます。イメージとしては、防災訓練と同じです。

そして、先ほど説明した各種のミッションを適切に遂行できる人材を集めるところが大きな壁になると思います。特に、優秀なエンジニアを獲得することは昨今最も難しい課題と言えるでしょう。いま、エンジニアは引く手あまたの状況です。「安心して働ける環境ではない」「自分が適正に評価されてない」と感じれば、すぐ他社に移ってしまいます。企業・組織に既に所属しているエンジニアにプラスアルファでセキュリティのトレーニングを行なっても、通常の仕事に加えて責任負担が増えることになれば、負担感を覚えて離職する可能性は高まります。実はそこが最大のリスクであり、課題だと私は考えています。

現在は、IT環境の成熟に従ってエンジニアの存在がより重要な時代になりつつあります。もし、「このエンジニアがいなくなったら困る」という状況が企業・組織に生まれているのであれば、その事実をもっと真剣に考える必要があります。個人的に、エンジニアはその技術や能力が適正に評価されることの少ない不遇の時代が長かったと感じています。企業・組織の経営者はエンジニアの働く環境や評価方法を真剣に考えるべきだと思いますし、その環境を改善していくことが、セキュリティBCPの実現を担保することにつながると考えています。

NICTが展開するセキュリティ人材の育成

大きく3つのプログラムがあります。まずは、実践的サイバー防御演習「CYDER」(サイダー)で、これは攻撃を受けた時の初動対応を擬似的に体験するというものです。基本は4人1チームでの参加となり、ベンダーと調整する役やエンジニアとして原因究明にあたる役など、それぞれミッションを負い、具体的にどう対応するかをディスカッションしながら考えていきます。メインとして中央官庁や地方公共団体向けのコースを用意している他、特定の組織やグループに向けてオリジナルのコースも実施しています。

また、オリンピック/パラリンピックのセキュリティ対策拡充に向け、高度な攻防戦を展開することで攻撃パターンと防御パターンを学ぶ「Cyber Colosseo」(サイバーコロッセオ)、高度人材の発掘・育成を目指す「SecHack365」(セックハックサンロクゴ)があります。SecHack365は、25歳以下の社会人・学生を対象にしたもので、1年間で独自の作品を開発・制作・研究することを目標に、ハッカソンを行なっています。内容はかなり高度です。

このため、参加者となるには、課題提出して選考を通過しないといけません。現在のセキュリティ対策ツールといえば海外産が主流であり、国内製品がほとんどない状況です。これは国内のセキュリティ業界の大きな課題です。エンジニアを育成する事業を通じて、日本オリジナルの製品を開発できる人を輩出し、日本のセキュリティ業界の底上げを狙いたいとも考えているんです。

セキュリティスキルを身に付ける難しさの要因には、実地トレーニングを行えないという点があります。そのため、擬似的環境での攻防戦は、多様な団体で開催されており、グローバルにもそうした互助会的な活動が展開されているんです。

CYDERで言えば、まさにこの演習を受けた直後、本当にサイバー攻撃を受けたという方がいます。演習で学んだことをすぐに活かし、適切に対処できたために被害はありませんでした。「受講してよかった」との連絡があり、本当に嬉しかったです。

擬似的にでも一通り事故を体験し、議論をしておくと、対処の仕方が変わります。話はちょっと飛びますが、飛行機に乗ると離陸前に安全対策ビデオが流されますよね。実は、あの動画、しっかり見ておくだけでトラブルの際の戸惑い度合いがまったく異なるという実証結果があるんです。エンジニアを育成する事業を通じて、日本オリジナルの製品を開発できる人を輩出し、日本のセキュリティ業界の底上げを狙いたいとも考えているんです。それと同じで、エンジニアでなくても、異なるシナリオのインシデント対応を毎年疑似体験しておけば、有事に際しての判断の的確さ、素早さがまったく違ってくると思います。

ナショナルサイバートレーニングセンターとしては、現在の取り組みを続けながら、さらに人材開発や組織のセキュリティ力を高める支援を進めていきたいですね。例えば、CYDERでも、演習受講者の受講データを解析して身に付けたスキルを可視化したり、演習シナリオをオープンに活用してもらったりと様々な挑戦を仕掛けようとしています。

個人的には、関連協議会や団体をさらに発展させたいと考えています。グローバルな連携も強化しながら、より安全で快適なIT社会作りに寄与していきたいですね。同時に企業の経営者の方に対しては、エンジニアが活躍しやすいような環境作りを提案していきます(笑)。

プロフィール

園田道夫(そのだ みちお)

中央大学大学院工学博士課程修了。博士(工学)。2003年よりNPO日本ネットワークセキュリティ協会(JNSA)非常勤研究員、2004年より独立行政法人情報処理推進機構(IPA)非常勤研究員、経済産業省、IPA主催セキュリティ・キャンプ実行委員・講師等として携わる。2007年4月より、サイバー大学IT総合学部准教授、2007年より白浜サイバー犯罪シンポジウム危機管理コンテスト審査委員、2012年よりSECCON実行委員(事務局長)、2014年4月サイバー大学IT総合学部教授(2017年退官)、2016年国立研究開発法人情報通信研究機構セキュリティ人材育成研究センター長等を経て、2017年国立研究開発法人情報通信研究機構ナショナルサイバートレーニングセンター長として、現在に至る。

お問い合わせ

お客さまの立場で考えた、

最適なソリューションをご提供いたします。

お気軽にお問い合わせください。