1分で分かるかも?「CTEMとASM」

~エクスポージャー管理って何?~

- 1分でふんわり分かるかも?

2024年07月17日

お久しぶりです、1分でふんわり分かるかも?略して分分(ふんわか)シリーズ!

今回は、「CTEM(Continuous Threat Exposure Management)とASM(Attack Surface Management)」!

以前、紹介したCSPMではポスチャーって何?という話から始めましたが、今回のCTEMやASMは言ってみればポスチャーの仲間たちです。CSPMは主にIaaSの設定不備によってサイバー攻撃の被害に遭わないように姿勢を正す、つまり「きちんと設定する」でした。CTEMもASMも同じく、サイバー攻撃の被害に遭わないように対象となるIT資産を把握し、リスクの可視化をし、きちんと対策をして、健康状態を維持しましょうというものです。

まずは、比較的名前が通っているASMから紹介します。その名の通り、「攻撃を受ける面を管理しましょう」ですね。主に、外部からの攻撃面に対しての対策であることが多いため、EASM(External Attack Surface Management)と表現することもあります。

このASMで最も重要なことは、気が付かなかったサイバー攻撃の入口を見つけるということです。つまり、セキュリティー管理者が把握していないインターネットからのアクセスポイントを見つけ出すこと、そして脆弱性を確認して対策を行うことです。詳しくは経済産業省のASM導入ガイダンス※1を参照してください。

ASMにはいくつかのツールがありますが、多くのものはツールベンダーが公開情報を多角的に収集・分析した情報を元に、ドメイン名などの情報から関連するIT資産を芋づる式に見つけ出し、その資産の脆弱性情報を提示するというものです。

では、次にCTEMの紹介です。直訳すると、継続的に脅威にさらされたIT資産を管理しましょう、ということです。「エクスポージャー」は聞き慣れない言葉ですね。意味は「露出」であったり、「さらされる」であったりです。金融業界では、特定のリスクにさらされている資産の割合などと説明されています。サイバーセキュリティーにおいてもリスクにさらされたIT資産という意味で良いようです。

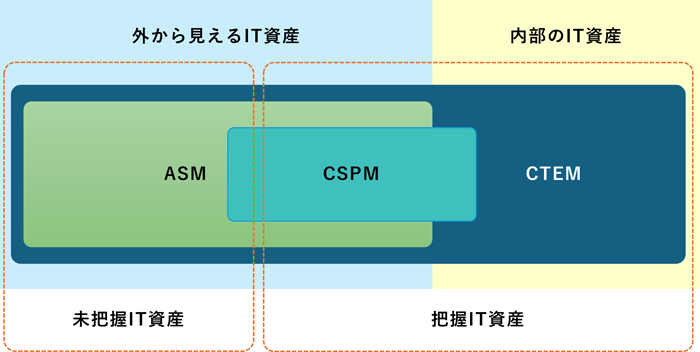

ちなみに、GartnerはCTEMを「2024 年の戦略的テクノロジーのトップ・トレンド※2」、「2024年のサイバーセキュリティのトップ・トレンド※3」に挙げています。CSPMやASMは比較的限定された場所ですが、CTEMはIT資産全体を見てリスクから守ろうというものです。ざっくり分けると以下のような範囲となります。

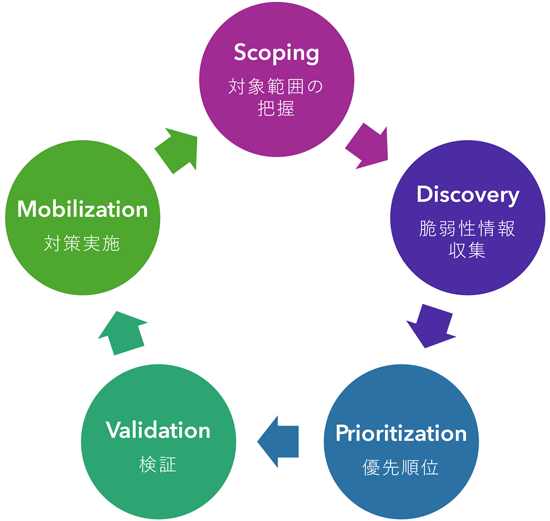

CTEMはIT資産をリスクから継続的に守ろうということで以下のような5つのステップで示されます。対象範囲の把握においては未知と既知のIT資産をリスト化し、そのIT資産の脆弱性を確認します。そして対策の必要性の優先度を分析し、適応可否の検証を行い、実施します。そのステップを継続的に行うことこそがCTEMとなります。

さて、ここまでで1分ちょっとでしょうか。今回は、なぜCTEMなのかという点までは書けませんでした。ということで、次回は第2章として「CTEMと脆弱性管理」をお届けします。

- ※1:経済産業省「『ASM(Attack Surface Management)導入ガイダンス~外部から把握出来る情報を用いて自組織のIT資産を発見し管理する~』を取りまとめました」2023年5月29日

- ※2:Gartner,「2024年の戦略的テクノロジのトップ・トレンド 」Bart Willemsen,2024年2月4日

- ※3:Gartner Press Release「Gartner、2024年のサイバーセキュリティのトップ・トレンドを発表」2024年2月27日

関連情報

関連商品・サービス

関連コラム

お問い合わせ

お客さまの立場で考えた、

最適なソリューションをご提供いたします。

お気軽にお問い合わせください。