サプライチェーンを構成する企業に侵入し、ネットワークを通じてターゲットの大企業などを狙うサプライチェーン攻撃が増えている。最悪の場合、サプライチェーン全体のビジネスが止まってしまうだけに深刻な問題だ。こうした脅威に対して、企業はどのように備えるべきだろうか。サプライチェーン・サイバーセキュリティ・コンソーシアム(SC3)などでも積極的に活動する神戸大学大学院工学研究科教授の森井昌克氏に聞いた。

目次

インターネットの時代、「ウチには関係ない」は通用しない

現在、サプライチェーン攻撃の脅威が高まっており、2022年3月には、自動車メーカーの取引先がサイバー攻撃を受け、自動車の組み立て工場をはじめサプライチェーン全体に影響が及んだ。直接攻撃された企業だけでなく、他のさまざまな企業にも被害が波及する可能性がある。それが、サプライチェーン攻撃の怖さだ。

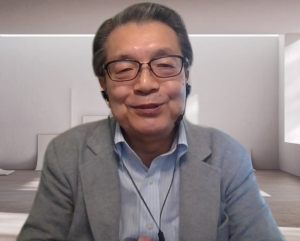

「今回は自動車のサプライチェーンが影響を受けたということで、その被害の大きさから社会的な関心を集めました。ただ、類似のケースは以前からあります。サプライチェーン攻撃という言葉が使われる前は、踏み台攻撃などと呼ばれていました。侵入しやすい企業を踏み台にして、そこから取引先の大企業などを狙おうとする攻撃です。さまざまな企業がネットワークでつながる時代、こうしたサイバー攻撃の脅威は高まっています」と語るのは、神戸大学大学院工学研究科教授の森井昌克氏だ。

サプライチェーン全体のセキュリティー対策推進を目指し、産学官の連携で設立された「サプライチェーン・サイバーセキュリティ・コンソーシアム※1(SC3)」でも、森井氏は積極的な活動を続けている。SC3の運営委員および中小企業対策ワーキンググループの座長でもある森井氏は、中小企業のセキュリティー対策には課題が多いという。

「さまざまな企業のインシデントが報じられる中で、セキュリティー対策への意識が少しずつ高まっています。ただ、まだ十分とはいえません。特に、中小企業では『ウチには関係ない』、『狙われるような価値ある情報はない』という経営者も少なくありません。自社だけでなく、取引先に被害を与えてしまう可能性もあるのですが、そこまで意識が及ばないことが多いようです。インターネットでさまざまな企業がつながる時代、こうした考えは通用しません」

また、ITを担当する現場の課題も少なくない。例えば、システムの脆弱性への対応だ。セキュリティーパッチの更新が必要と分かっていても、それによるシステムトラブルを恐れて、更新を先延ばしにする場合があるという。

「現場がシステム停止を避けたい気持ちは分かりますが、昔と今では外部環境の脅威レベルが違います。かつては、今ほどサイバー攻撃は頻繁ではありませんでしたし、深刻な被害につながる攻撃は少なかったかもしれません。しかし、現在のシステム脆弱性への対応の遅れによるリスクの大きさは、以前とは比べものになりません」(森井氏)

「被害に遭っていない」は、気づいていないだけ?

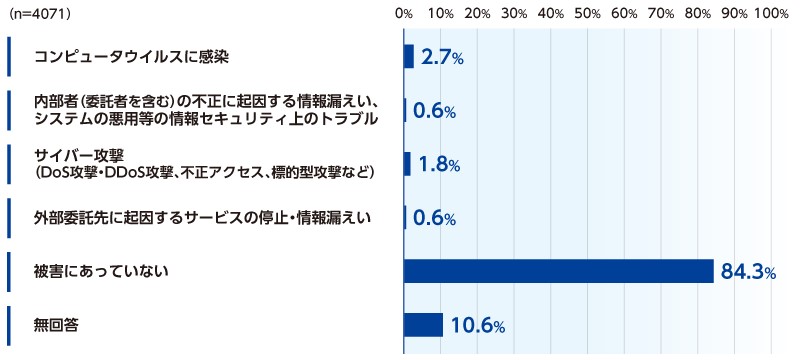

2019年7月に発表された、大阪商工会議所と神戸大学、東京海上日動火災保険による中小企業へのサイバー攻撃の実態を調査した報告で、森井氏は中心的な役割を担った。 「私たちは中小企業30社のセキュリティー状況を分析しました。実際に通信データなどを分析してみると、30社全てで何らかの不正な通信があったことが分かりました。そのうち、6社ほどは明らかな被害を受けていました。しかし、多くの企業はこうした攻撃があったことに気づいていませんでした」(森井氏) 通常、セキュリティー対策のアンケート調査を実施すると、多くの企業が「被害なし」と回答する。例えば、IPA(情報処理推進機構)の「2021年度 中小企業における情報セキュリティ対策に関する実態調査」(https://www.ipa.go.jp/files/000097060.pdf )によると、84.3%が「被害にあっていない」と答え、ウイルス感染や情報漏えいなど何らかの被害を受けたという回答を合計しても5.7%にすぎなかった。

「被害に遭っていたとしても、それを認識していない。気づいていないだけ、というケースが非常に多いのが実情です。全国の企業、とりわけ中小企業には、この点を意識してもらいたいです」と森井氏は話す。

こうした現状に、森井氏は危機感を募らせている。「すべての企業は、何らかの形でサプライチェーンの一部を構成しています。サプライチェーンがピラミッド構造になっている業界も多い。中小企業はその土台を支えています。もし『アリの一穴』があれば、それが攻撃者に狙われ、最初は小さな穴でもやがて大きく広がってしまうでしょう。最後には、サプライチェーン全体が崩れてしまいます」(森井氏)

すべての企業にとって、脅威への備えは欠かせない。そこで、政府も中小企業を対象にセキュリティー対策の支援活動を強化している。

「中小企業でセキュリティー対策が進まない理由は、ヒト・モノ・カネ、そして知識の不足です。そこで、SC3での議論をもとに、IPAによる『サイバーセキュリティお助け隊サービス』がスタートしました。月額1万円程度で、最低限のセキュリティー対策を提供するサービスです。政府の補助金による実証実験で、認定を受けた事業者が中小企業の相談に乗ったり、トラブル対応を支援したりするものです」と森井氏は語る。

お助け隊は一例で、森井氏はSC3での活動などを通じて、実効性のあるセキュリティー対策に向けた提言を続けていく考えだ。

サプライチェーン攻撃とランサムウエア

最近、特に被害が増えているのが、ランサムウエア攻撃だ。システムに格納されたデータを暗号化し、復号鍵と引き換えに身代金を要求する。さらに、暗号化するだけでなく、データを抜き取った上で、「身代金を払わなければデータを公開する」と脅す二重恐喝型のランサムウエア攻撃が目立つようになった。

ランサムウエアによる被害では、徳島県の町立病院が同攻撃を受け、電子カルテが使用不能になり、業務に支障が出た例が知られている。地方にある、病床数100余りの病院が狙われたことに驚いた人も多いだろう。病院にせよ、企業にせよ、サイバー攻撃を「ウチには関係ない」と言い切れるような組織は存在しない。

同院のランサムウエア被害は2021年10月に発生。通常の診療を再開できたのは2022年1月だった。この事案を受けて立ち上げられた有識者会議の会長を務めたのが森井氏で、同会議は2022年6月に調査報告書を公表した。

「サイバー攻撃の脅威を、病院があまり深刻には捉えていなかった。それが最大の原因だと思います。もう1つ、ネットワークやシステムの運用・保守を担うITベンダーとのコミュニケーションの不足もありました。本来であれば、ITベンダーに対して『このレベルのセキュリティー対策を』と依頼したら、それが確実に実行されているかどうかをチェックする体制を院内、あるいは企業内に持つ必要があります。つまり、任せっきりではなく、お互いに密な連携をしていくことが重要だと思います」と森井氏は話す。

ITベンダーの専門性は当然の条件だが、信頼できるパートナーを選び、緊張感のある関係を構築する必要があるということだろう。

サプライチェーン攻撃においても、ランサムウエアはよく用いられ、冒頭で触れた自動車関連企業のケースも、ランサムウエアによる攻撃と報告されている。IPAが発表した「情報セキュリティ10大脅威2022」によると、組織に対する脅威としては「ランサムウエアによる被害」が1位、「サプライチェーンの弱点を悪用した攻撃」が3位。これらを組み合わせた形での攻撃にも注意が必要だ。

「リアル世界での安全安心には、多くの企業が当然のこととして取り組んでいます。できれば同じレベルの意識を持って、サイバー世界のセキュリティー対策にも向き合ってほしいですね。ただ、リアル世界では長い時間をかけて安全安心の意識を高めてきましたが、サイバー世界では人々の経験がまだ浅い。これからも粘り強く、セキュリティー意識を高める努力を続ける必要があります」と森井氏は語る。

※1 サプライチェーン・サイバーセキュリティ・コンソーシアム(SC3)

産業界が一体となって中小企業を含むサプライチェーン全体でのサイバーセキュリティー対策の推進運動を進めていくことを目的として設立された団体

森井昌克(もりい まさかつ)

神戸大学大学院工学研究科教授。1989年大阪大学大学院工学研究科博士後期課程通信工学専攻修了、工学博士。ネットワークセキュリティー、情報理論、暗号理論などの研究、教育に従事。内閣府など各種政府系委員会の座長、委員を歴任。サプライチェーン・サイバーセキュリティ・コンソーシアム(SC3)運営委員、同中小企業対策WG座長。2018年情報化促進貢献個人表彰経済産業大臣賞受賞。 2019年総務省情報通信功績賞受賞。2020年情報セキュリティ文化賞受賞。