最新の脆弱性管理に基づいた ID セキュリティー強化が急務

新たなセキュリティー境界としての ID

- お役立ち情報

2025年08月04日

- セキュリティー

働き方の多様化やクラウド利用の加速に伴い、多くのユーザーが場所を問わずITシステムやデータに日常的にアクセスするようになりました。これにより企業の情報セキュリティーに対する脅威も増大しています。そうした中で重要度が高まっているのが、ユーザー認証の要となる「アイデンティティー(ID)」のリスク管理です。本記事では、IDのリスク管理において求められる具体的な対策について、予防策(プロアクティブ)と万一の事態を想定した対応策(リアクティブ)の両面から代表的なソリューションの概要を解説します。また、企業がIDセキュリティー強化に向けた第一歩を踏み出すためのポイントについても紹介します。

目次

攻撃者が最終的に狙っているのは管理者権限

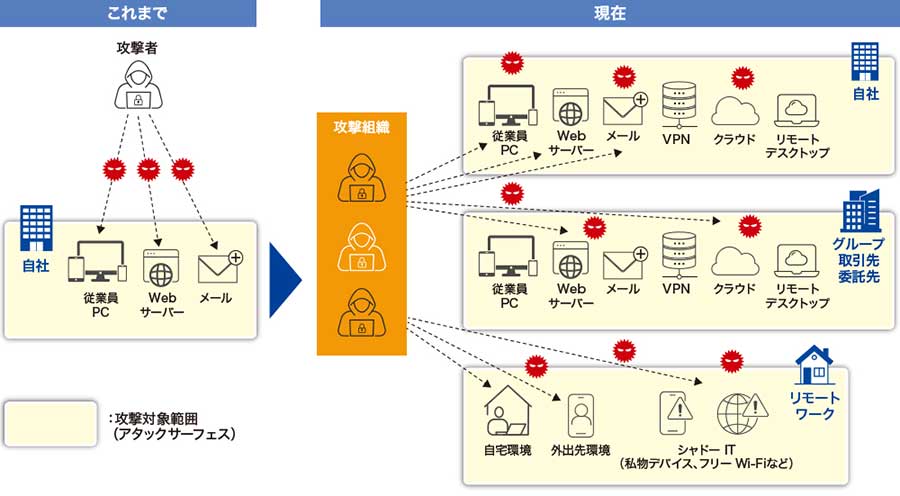

リモートワークやクラウド利用の拡大により、ユーザーはオフィスなど特定の場所に縛られることなく、いつでもどこからでも業務に必要な IT リソースにアクセスできるようになりました。しかし、この利便性の裏には重要な課題が潜んでいます。社内にあった IT リソースが、SaaS への移行などで社内ネットワークの内側から外側へ、さらにはクラウドにまで拡大したことで「アタックサーフェス(攻撃対象領域)」が拡大し、従来の境界型防御では対応しきれなくなっているのです。また、VPN や VDI といった、本来はセキュリティー強化のために導入したはずの接点に対するサイバー攻撃のリスクも高まっています。

これらの脅威に対処するためには、さまざまなエッジに分散した境界に対する脆弱性対策、設定不備の見直し、認証の強化が不可欠です。

中でも特に重視すべきなのが、ユーザーの身元を確認するための重要な手段であり、誰がどの情報やシステムにアクセスできるかを制御する基盤となるIDのリスク管理です。多くの企業がマイクロソフト社のWindows Serverに搭載されたディレクトリサービス機能であるActive Directoryを用いて、自社のITリソースやユーザー情報を管理しています。攻撃者が最終的に狙っているのは、まさにこの管理者権限なのです。

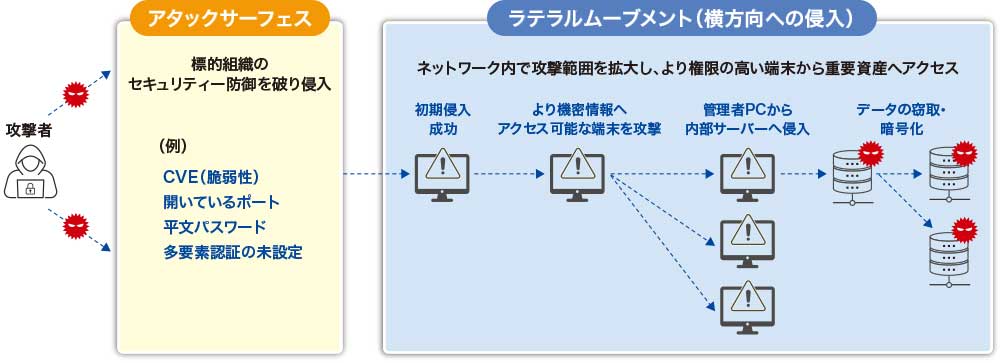

エンドポイントの脆弱性を突いて侵入した攻撃者は、そこを起点として乗っ取ったIDの権限昇格を試みます。そして万一、Active Directoryの管理者権限を窃取された場合「ラテラルムーブメント(横方向への侵入活動)」を容易に許してしまいます。ラテラルムーブメントとは、攻撃者が最初に侵入した地点から組織内の別のシステムやネットワークへと横方向に移動し、攻撃範囲を拡大させていく活動を指します。その結果、ランサムウエアをはじめとするマルウエアの感染は一気に組織全体に広がり、社内リソースのほとんどが攻撃者の手に渡ってしまうのと同然の事態となって、組織に甚大な被害をもたらします。

このようなActive Directoryの管理者権限に関するリスクは、行政機関からも重要視されています。実際、2024年10月4日に金融庁が公表した「金融分野におけるサイバーセキュリティに関するガイドライン」においても、内部環境のセキュリティー上の根幹となる機器としてActive Directoryサーバーが明確に言及されており、その脆弱性診断が求められています。

Active Directoryの“緩い”設定が深刻な脆弱性となっている場合がある

IDセキュリティー強化のためには、まず特権アカウントの運用ポリシーの遵守を徹底しなければなりません。管理者権限が不必要に多くのユーザーに与えられていないか確認するとともに、場合によっては特権アカウントの運用ポリシーそのものの再考も必要です。

MFA(Multi-Factor Authentication:多要素認証)の設定も重要です。昨今、IDとパスワードだけで十分なセキュリティーを確保することは困難であり、デバイス認証や生体認証などを含めたMFAを導入して、ユーザー認証を強化することが一般的になっています。インターネットに接続するIDはもとより、社内ネットワークでのみ利用しているIDについても、常にサイバー攻撃のリスクにさらされているという認識のもと、全面的なMFAの導入が基本となります。

さらに確実に進めるべき施策が、Active Directory環境の脆弱性対策です。脆弱性対策というと、Windows Serverとともにセキュリティーパッチを遅滞なく適用していれば問題ないと考える人も多いかもしれません。しかし、それだけでは十分ではありません。Active Directoryの設定内容が、より深刻な脆弱性となっている場合があるのです。

Active Directoryが登場したのは2000年にリリースされたWindows 2000 Serverの時代であり、今日に至るまで20年以上にわたって利用を続けてきた企業は少なくありません。その間に多様なシステムとの連携が進み、可用性を重視するあまり、Active Directoryによるアクセス権限の設定がかなり“緩い”状態で運用されているケースが散見されます。「Active Directoryの設定を厳格化したいが、現場からの反発が噴出するため、変更は容易ではない」という声も聞かれますが、万一ランサムウエアによる攻撃を受けた際のシステム停止による被害は、Active Directory設定の厳格化によって生じる影響の比ではありません。

一度サイバー攻撃を受けると「自分たちが守ってきた事業のすべてが元も子もなくなってしまう」という危機意識を、経営者からIT部門、業務現場までが共有し、全社的な取り組みとしてIDセキュリティーの強化に臨む必要があります。

プロアクティブ対策とリアクティブ対策の両面展開が基本

具体的なIDセキュリティー強化は、ISPM(Identity Security Posture Management)と呼ばれる予防的な対策(プロアクティブ)と、ITDR(Identity Threat Detection and Response)と呼ばれる万が一の事態を想定した事後対応的な対策(リアクティブ)の両面を展開することが基本となります。

ISPMでは、IDに関する脆弱性対策を行います。例えば「Tenable Identity Exposure」というツールでは、Active Directoryの状態をモニタリングします。その上で、「Netlogonプロトコルが安全でない設定になっている」といった脆弱性を検知するとともに、設定について適切な対応を促します。このようにシステムの安全性を向上させるためのアドバイスが得られます。

また「Cisco Identity Intelligence」というツールを利用すれば、より多様なデータソースからデータを収集し、IDの状態を分析することが可能です。具体的には、クラウド系のIDP(Identity Provider)であるOkta、Microsoft Entra ID、Auth0、Google Workspaceをはじめ、人事情報システム(HRIS)のWorkday、開発プラットフォームのGitHubなどのシステムからデータを収集します。これにより、MFAが適用されていないIDや休眠状態のIDなど、サイバー攻撃のターゲットにされやすい危険なIDを識別・確認できます。

一方のITDRは、IDに関連する不正利用や不正アクセスといった脅威を検知し、対処を促します。前述のCisco Identity IntelligenceはITDRの機能も有しており、不審なユーザー行動を察知したアラートにより、進行中の攻撃を特定します。管理画面のボタンをクリックするだけで、MFAのリセット、ログアウト、隔離、チケットの発行などのアクションの実行が可能です。また、MFAの不十分な使用、休眠アカウントなどを特定します。

まずは現状を可視化し、対策の優先度を見極める

IDセキュリティー強化のための具体的なソリューションとして、Tenable Identity ExposureとCisco Identity Intelligenceの2つの製品を取り上げましたが、これらはあくまで選択肢の一部に過ぎません。自社の状況に応じた最適なIDセキュリティー強化ソリューションの選定や、既存セキュリティー製品からの移行なども選択肢となります。

しかし、現状で十分なセキュリティー対策が講じられているのかどうか、多岐にわたるセキュリティー対策ソリューションの中から選定する際の判断はますます困難になっているのも事実です。効果的な対策を講じるためには、まずは「現状を可視化し、対策の優先度を見極めること」が重要です。そのための手法として、無償の「セキュリティー成熟度診断」サービスなども活用できます。

またID環境をアセスメントしレポートするといった、新たな専門サービスも登場しつつあります。こうしたサービスを活用することもIDセキュリティー強化に向けたアプローチの一つとして検討する価値があるでしょう。

関連情報

関連商品・サービス

関連コラム

関連ニュース

お問い合わせ

お客さまの立場で考えた、

最適なソリューションをご提供いたします。

お気軽にお問い合わせください。